Linuxシステムを乗っ取られるエクスプロイトが9年もの間修正されずにそのままにされていたが、つい先日の2016年10月20日までほっとかれていた。

このバグはリモートではなく、ローカルでシステムを乗っ取ることができ、ハッカーの間ではそれなりに知られていたみたいだ。もし、カーネルを10月21日以降にアップグレードしていたらこの問題は対処されているが、していなければどこかの悪い人に狙われるかもしれない。

目次

システムのカーネルをチェックしてアップデートが必要か見る。

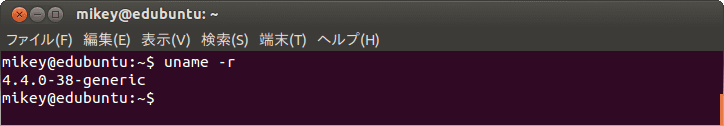

もし、現在のカーネルが何かわからない場合は以下を試すとカーネルバージョンが出てきます。数字の後に出てくるgeneric, arch,ubuntu等は気にしなくても大丈夫。

uname -r

そして、以下のカーネルと同じか新しければ問題は解決しています。

- 4.8 (stable): 4.8.3

- 4.4 (LTS): 4.4.26

- 4.1 (LTS): 4.1.35

- 3.18 (LTS): 3.18.44

- 3.16 (LTS): 3.16.38

- 3.12 (LTS): 3.12.66

- 3.10 (LTS): 3.10.104

- 3.2 (LTS): 3.2.83

ただし、カーネル3.4系は現在のところアップデートされていない。

カーネルのアップデート方法

カーネルのアップデートは簡単です。

Ubuntu/Ubuntu GNOME/Kubuntu/Linux Mint/Lubuntu/Edubuntuなど

$ sudo apt-get update $ sudo apt-get dist-upgrade

ここで普通ならばapt-get upgradeと行うところ、upgradeではカーネルのアップデートはできないので、dist-upgradeを使います。

Red Hat/Fedora/CentOS

$ sudo yum update

もしくは、

$ sudo yum -y update kernel

Arch/Manjaro

$ sudo pacman -Sy linux linux-firmware

もしくは、以下を行うとシステム全体のアップデートも一緒に行います。

$ sudo pacman -Syu

カーネルのアップデートをしたあとは、

システムを再起動しましょう。

アップデートできない・アップデートが難しいシステム

Linuxカーネルと使っているDD-WRT、ルーター、ネットワークカメラなどのIoT機器ではメーカーが新しいファームウェアを提供しない限り悪い人の攻撃対象になりますので、古い機器はできるだけアップデートして最新の状態にするか、使わないようにしましょう。

コメント